A Linha Defensiva identificou mais um vírus brasileiro que cria uma conta de administrador no Windows e ativa o Terminal Services para usar a Área de Trabalho Remota para dar acesso ao computador infectado. O comportamento é semelhante a um vírus que a Linha Defensiva analisou em 2011 e que criava uma conta de usuário chamada Remo e também usava a mesma técnica.

A nova praga, apesar de semelhante com a já conhecida, cria uma conta de administrador chamada ADM123 e também substitui um arquivo legítimo do sistema no Windows 7 para permitir múltiplas conexões à Área de Trabalho Remota. Além disso, o vírus instala o Java Secure Channel, um aplicativo Java que implementa o protocolo SSH2 (Secure Shell), comumente usado na administração de sistemas Unix. Isso garante que o computador infectado possa ser acessado pelos criadores do vírus — de uma maneira ou outra — e também pode permitir que acessos ilegítimos sejam realizados através do próprio computador da vítima.

A conta ADM123 é oculta, pertence ao grupo local e ao grupo “Usuários da Área de Trabalho Remota” mas não cria uma pasta de perfil de usuário e não é visível no Painel de Controle nem na tela de logon. Ela só é visível através do comando net user ou em Ferramentas do Sistema > Usuários e Grupos Locais.

Para aumentar o limite de conexões remotas simultâneas, o vírus também substitui o arquivo termsrv.dll. A partir dos Windows Vista, a Microsoft substituiu o Windows File Protection pelo Windows Resource Protection. Enquanto o WFP monitora em tempo real certas pastas críticas do sistema e repõe instantaneamente um arquivo, caso o mesmo seja substituído, o Windows Resource Protection trabalha com listas de permissões. Uma conta de administrador não é “proprietária” dos arquivos de sistema e só tem permissões de leitura. Para alterar o arquivo no Windows 7, o cavalo de troia faz uma auditoria no arquivo tornando-se “proprietário” do mesmo para em seguida alterar as permissões.

O vírus também configura um proxy malicioso nos navegadores que direciona páginas de bancos brasileiros e companhias aéreas para páginas falsas, com o objetivo de capturar senhas e informações financeiras, além de bloquear o acesso à Linha Defensiva, redirecionando a página para o Google.

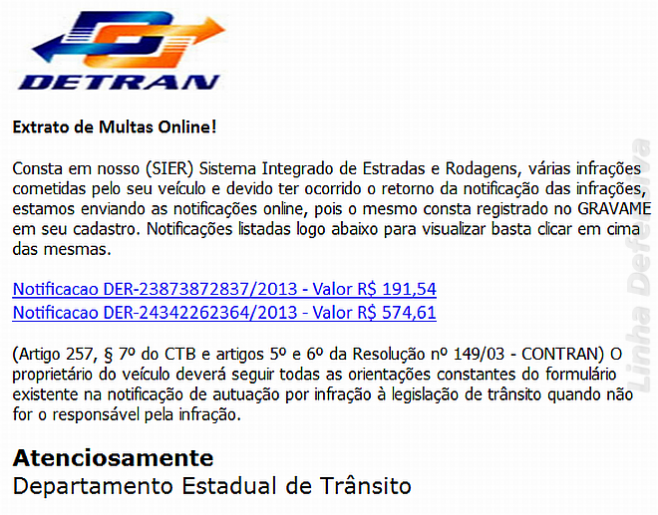

A Linha Defensiva observou que a praga foi distribuída através de um e-mail falso que tenta se passar por um comunicado do Detran.

Detalhes técnicos

- ID de Análise: C5E-519387EFA07AF

Li está reportagem e verifiquei pelo Net User que consta este usuária ADM123. Contudo não acessei nada relacionado ao Detran. Peço se possível que me auxiliem como devo proceder.

Obrigado.

CurtirCurtir

Olá, Dino.

O falso e-mail do Detran pode não ser o único golpe que o vírus usa para se espalhar.

Peça ajuda no nosso forum de Remoção de Malware:

http://www.linhadefensiva.org/forum/forum/11-remo%C3%A7%C3%A3o-de-malware/

Você pode deletar a conta ADM123 através do comando net user, mas o vírus altera várias configurações relacionadas à segurança da máquina, e o método de reconfiguração pode ser diferente conforme a versão do Windows.

Abraço.

CurtirCurtir

Vocês enviam esses virus para que os antivirus detectem, ou apenas noticiam o fato?

CurtirCurtir

Todas as pragas que analisamos são enviadas ao VirusTotal, que distribui a amostra para as empresas antivírus.

CurtirCurtir

Hoje, 08/09/2013, quando iniciei meu notebook vi que havia outro usuário criado com o seguinte nome: qycdymbnki. Apguei o usuário, inclusive os dados. Passei o antivírus ( Eset Smart Security 7 – BETA) que não encontrou nada. Reiniciei a máquina e lá estava outra vez o usuário criado, fiz o mesmo processo e resolvi restaurar o sistema para o dia 06/09/2013. Quando voltou estavam apenas os meus usuário, pensei que tivesse resolvido o problema. Reiniciei a máquina, um dos meus usuários havia desaparecido, tudo bem, só o criei por orientação do Eset, não tinha dados, mas o usuário qycdymbnki estva lá outra vez. Estou passando a ferramenta on line da Trend Micro HouseCall como tentativa, depois tentarei o o cd do Bitdefender. Até agora o problema não foi resolvido e também os aplicativos, que estão atualizados, não encontraram nenhum arquivo infectado.

CurtirCurtir

Cleber Roberto,

Sugiro que você peça ajuda no nosso forum de Remoção de Malwares. Além de remover a praga, eles também poderão identificar os arquivos da infecção e coletá-los para o ARIS-LD, cuja equipe irá analisar os arquivos, atualizar o Bankerfix e distribui-los para as empresas antivirus.

CurtirCurtir

Use servidor linux teste e veja se é melhor em segurança do que windows. sudo apt-get install server. hahaha

CurtirCurtir

Oi, meu computador está com esse problema de administração, tem pastas escondidas e estranhas e quando vou excluir, não sou permitida, tem que estar como administrador, mas já estou. Quando vou abrir o Google Chrome por exemplo, aparece mensagens estranhas, já não sei o que farei, por favor me ajudem.

to com o windowns 10 e hoje teve atualização e ficou pior ainda a situação.

Fui fazer o passo a passo mas não tem essa parte : “Ferramentas do Sistema > Usuários e Grupos Locais.” Não tem Usuários para poder ver.

CurtirCurtir