Afinal, como proteger o computador e os seus dados? Essa pergunta é um tanto complexa. Empresas gastam milhões para resolver esse problema. Mas eu reuni aqui o essencial que você precisa saber – o equivalente digital a “olhar a rua ou o sinal antes de atravessar”. Não é simples, mas não é tão complicado. Vamos lá?

Curta a Linha Defensiva no Facebook para ficar sabendo de novos golpes.

Programas de segurança

Você sabe quantos tipos diferentes de softwares de segurança existem no mercado?

- Antivírus

- Antispyware

- Antispam

- “Cleaners”, como limpadores de registro, eliminadores de cookies…

- Firewall

- Geradores e armazenadores de senhas

Mas quais são os produtos que você realmente precisa?

- Se você tem o Windows 8, nenhum. Você pode optar por instalar um antivírus do mercado que lhe agrade, mas o Windows 8 já tem um antivírus e um firewall.

- Se você tem Windows 7 ou Vista, você provavelmente vai querer um antivírus. O Windows Defender incluso nessas versões do Windows desempenha somente a função de um antispyware.

- Se você ainda tem o Windows XP, a primeira coisa que você precisa é atualizar para uma versão mais nova do Windows. O Windows XP não é mais seguro.

- Não há necessidade de usar “cleaners” ou “aceleradores”. O “antispam” já é usado pelo seu provedor de e-mail. E a melhor maneira de guardar senhas é um papel, porque o gerenciador de senhas funciona como um grande “alvo” que diz aos vírus: “ei, minhas senhas estão aqui!”

Onde estão os vírus e como evitá-los?

O antivírus tem a tarefa de barra os vírus antes que eles cheguem ao seu computador, além de detectar aqueles que acabaram passando e removê-los. Nenhum antivírus é perfeito. Por isso, você deve dar uma “ajudinha” tomando alguns cuidados básicos.

A maior parte dos vírus hoje é disseminada por:

- E-mails fraudulentos. Os criminosos enviam mensagens de e-mail para que você acesse páginas web contaminadas com vírus ou mesmo abra arquivos infectados.

- Páginas web contaminadas. Os golpistas criam sites com conteúdo interessante ou invadem sites populares para incluir neles algum código que leve você para um vírus.

- Mensagens em redes sociais. Postagens e mensagens de chat com notícias “bombásticas” que levam você a clicar e acessar um site contaminado.

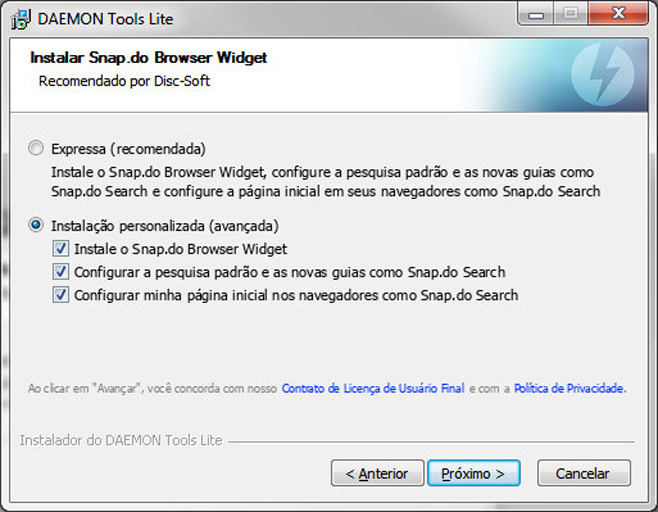

- Softwares ‘patrocinadores’. Esses são programas chatos e indesejáveis que aparecem em seu computador depois que você instala algum software “grátis”. É um caso de “baixe 1, leve 2, 3, 4…”. Normalmente dá para evitar esses programas tendo muito cuidado durante a instalação para negar todas as “ofertas”.

Esse é o instalador do programa ‘Daemon Tools’. Para que programas ‘extras’ não sejam instalados, você precisa escolher a instalação ‘personalizada’ e desmarcar todas as opções. Caso contrário, a página inicial do seu navegador será alterada. Não chega a ser um vírus, mas atrapalha bastante.

Como os sites e e-mails maliciosos distribuem os vírus?

- Programas maliciosos. Esses são os mais fáceis de serem evitados. Seu navegador provavelmente irá alertar sobre o download de um aplicativo e avisá-lo dos riscos. Você nunca vai querer instalar um programa baixado de um site, exceto em casos muito específicos, como a instalação de um software a partir de um site de download. O programa oferecido pelos sites às vezes se disfarça de um plug-in obrigatório para que você visualize a página. Isso quase sempre é mentira!

- Extensões de navegador. Os sites maliciosos às vezes oferecem “extensões” para o seu navegador. Elas podem parecer inofensivas, dizendo que alteram a cor do Facebook ou outra coisa boba parecida. Nos bastidores, essas extensões são capazes de roubar suas senhas ou fazer posts como se fossem você.

- Páginas que exploram falhas de segurança. Essas páginas conseguem infectar seu sistema imediatamente após a visita. Para se proteger, é preciso manter o navegador web e os plug-ins atualizados.

O que são os plug-ins dos navegadores?

Plug-ins são programas que permitem que seu navegador tenha mais funções. Eles ficam sempre ativados. Isso significa que, se um desses programas tiver uma vulnerabilidade, você pode ser contaminado ao abrir um site, sem nenhuma chance para evitar a praga digital.

- Java. Esse é o plug-in mais complicado para manter atualizado. Se a janela ao lado aparecer para você, clique em Atualizar antes de prosseguir. Esse plug-in é usado pelos bancos brasileiros, mas seu uso é bastante raro.

- No Chrome e no Firefox, um aviso é exibido antes que sites possam executar o Java.

- Durante a instalação, o Java costuma oferecer um software (possivelmente indesejado) de “presente”. Você vai precisar desmarcar isso a cada atualização…

- Adobe Flash. Usado para exibir animações.

- O Chrome e o Internet Explorer podem receber atualizações automáticas do Flash.

- O Firefox precisa que você instale manualmente as atualizações. Você receberá um aviso quando seu computador ligar.

- Adobe Reader. Usado para ler arquivos PDF.

- O Firefox e o Chrome possuem leitores de PDF embutidos. Você não precisa mais de um plug-in para ler esses documentos.

- Silverlight. É um plugin da Microsoft. Pouco utilizado e raramente tem problemas de segurança.

Você percebeu uma coisa? O navegador mais fácil para se ter uma navegação segura é o Chrome, do Google. Ele não precisa do plug-in do PDF, atualiza automaticamente o Flash e não executa o Java sem a sua autorização. E mais: o Chrome também se atualiza automaticamente.

Você ainda pode usar o Firefox ou o Internet Explorer. Afinal, sua navegação na web é muito mais do que a sua segurança. Mas você terá que tomar alguns cuidados a mais.

Porque atualizar os programas

Vulnerabilidades são encontradas regularmente em todos os softwares. Isso abre espaço para que criminosos consigam contaminar seu sistema com vírus, mesmo que você não tenha feito nada de errado.

Se o seu sistema estiver vulnerável, tudo o que você fez para se proteger acaba não tendo valor.

Pior ainda: usando essas falhas, um vírus que já se instalou em seu computador é capaz de desativar todas as suas defesas, como o seu antivírus. Se o seu sistema estiver vulnerável, tudo o que você fez para se proteger acaba não tendo valor. Não adianta blindar a porta e deixar a janela aberta.

Felizmente, os responsáveis pelos programas fecham essas vulnerabilidades. Mas essas melhorias só chegam até seu computador quando você atualiza os programas para uma versão mais nova que incorpore essas mudanças.

O Windows instala atualizações automaticamente. O Windows Update pode ser configurado no Painel de Controle. Nunca desative essa opção.

Não desative o Controle de Contas de Usuário

Sabe aquelas janelas “chatas” que aparecem quando você instala um programa no Windows, pedindo que você dê autorização para que o programa realize uma determinada tarefa? Esse é o Controle de Contas de Usuário (CCU).

Pode parecer bobagem. Muita gente acaba desativando esse recurso para não ter que ficar respondendo “sim”. Mas isso é um erro. Existem vírus que verificam se o CCU está ativado e não tentam contaminar as pastas do sistema. Um vírus que se instalou dessa maneira é muito mais fácil de ser removido.

Se você não usa o CCU, o vírus pode fazer o que bem entende em seu computador. Isso inclui interferir com o seu antivírus. É uma situação precária e bastante insegura.

Mantenha o CCU ativado e só autorize essas permissões em dois casos:

- Ao modificar configurações do Windows

- Durante a instalação de programas

O que mais eu devo fazer?

Se a sua navegação na web está segura com o navegador e os plug-ins atualizados e os vírus não poderão realizar grandes danos — já que foram limitados pelo CCU –, é hora de começar a pensar em outras atitudes de segurança.

Senhas

- Não tenha vergonha de anotar as senhas. Pode ser em um papel que você guarda em sua carteira.

- Use senhas diferentes para serviços importantes (seu banco, seu e-mail principal, seu perfil em rede social). Você pode usar senhas parecidas ou idênticas para sites menos importantes (sites de que não tenham nenhuma informação bancária ou financeira, cadastros em fóruns.

- Senhas longas podem ser mais fáceis de lembrar do que senhas aleatórias. Misture frases ou pegue iniciais de versos de música. Separe os versos com caracteres especiais, como “/”, “#”, “!”. Exemplo:

“E Santo Cristo com a Winchester 22 / Deu 5 tiros no bandido traidor” = eSCcaw22/D5tnbt - Alguns serviços, incluindo o Google e o Facebook, possuem uma opção de autenticação em duas etapas, na qual você gera ou recebe uma senha no celular. Essa opção é muito segura, pois um criminoso não poderá entrar na sua conta mesmo que roube sua senha. Procure se informar sobre como usar esse recurso. É preciso ter muito cuidado, pois se o seu aparelho der problema e você não tiver acesso ao número do celular, você pode perder a sua conta!

Redes sem fio e roteadores

- Não acesse sites importantes em redes sem fio públicas. Se o fizer, atente para a presença do “cadeado” de segurança.

- Troque a senha do seu roteador de internet. Isso é meio complicado, mas é algo que você precisa fazer. Caso tenha dúvidas, entre em contato com o suporte técnico do seu provedor ou do fabricante do equipamento que você usa.

- Para configurar sua rede sem fio em casa, use a configuração WPA2. Se o seu roteador oferece PSK ou Radius, a configuração que você quer é a PSK.

- Se algum aparelho seu não conseguir se conectar à rede com WPA2, use o modo Mixed. Este modo também é chamado de:

- WPA/WPA2

- WPA TKIP+AES

Backup

- Copie seus arquivos para um pen drive, HD externo ou mesmo um serviço na “nuvem”, como Google Drive, OneDrive ou DropBox.

- Não mantenha uma única cópia dos seus arquivos. Usar somente arquivos da nuvem não é um backup. Você ainda precisa ter uma cópia em seu computador. O ideal é que a cópia esteja em um mídia que você não usa, ou seja, uma mídia específica para guardar seus arquivos.

- O Backup protege você contra vírus, danos ao hardware e até falhas temporárias, como perda de acesso à internet.

Eu não uso Windows. Estou seguro?

OS X e Linux raramente sofrem ataques relacionados a pragas digitais, mas você ainda precisa tomar alguns cuidados:

- Suas senhas podem ser roubadas quando você usa computadores públicos ou redes sem fio.

- E-mails falsos que se passam por bancos ou outras instituições podem comprometer seus dados.

- O hardware ainda pode falhar, comprometendo seus dados. Não dá para ignorar a necessidade de backup.

- Extensões de navegadores independem do sistema operacional.

- É possível que surja um código malicioso ou brecha que ataque seu sistema, mesmo que ataques até hoje tenham sido raros.