Por Fabio Assolini

A equipe de Análise e Resposta a Incidentes de Segurança — ARIS — da Linha Defensiva obteve acesso a um cavalo de tróia brasileiro do tipo Banker que cria um certificado SSL falso. O certificado garante que o famoso “cadeado” de segurança SSL seja exibido mesmo na página maliciosa para a qual o cavalo de tróia redireciona o usuário. No golpe observado, Itaú, Banco do Brasil, Caixa Econômica Federal e Infoseg (órgão de segurança do governo brasileiro) estavam entre os sites redirecionados.

Os certificados SSL são emitidos por “entidades certificadoras”. A função destes certificados é a de atestar que o site visitado é verdadeiro e que a transmissão de dados entre o site e o internauta é feita por um canal criptografado (o SSL — Secure Sockets Layer). Nessas situações, um cadeado é exibido na página do navegador e o endereço na barra de ferramentas inicia com ‘https’.

A maioria dos bancos e instituições financeiras orientam seus usuários para que verifiquem a existência de um cadeado no momento do acesso as áreas restritas de seus sites, o que atesta que a página é verdadeira.

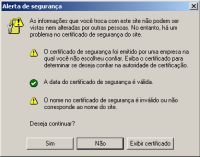

Geralmente, o redirecionamento para falsas páginas de banco pode ser detectado pela ausência do cadeado nas páginas de acesso. Neste trojan analisado pelo ARIS, no entanto, as páginas falsas não podem ser identificadas desta forma, pois a praga faz uso de um certificado falso. O usuário vê um pequeno aviso [Figura ao lado] ao entrar no site, mas, após isso, o cadeado aparece normalmente na parte inferior do navegador, como ocorre no site verdadeiro.

Ataques mais sofisticados podem falsificar uma entidade certificadora e fazer com que este aviso não apareça.

Como funciona a praga digital

Após ser executado, o cavalo de tróia altera o arquivo HOSTS do Windows, adicionando o IP de um servidor controlado por criminosos, onde estão hospedadas as páginas maliciosas, no arquivo. Neste ataque, o IP estava alocado a um computador do Canadá . Quando o usuário acessa algum dos sites-alvo, o computador é redirecionado para este servidor e, caso o usuário prossiga com a tentativa de acesso ao banco, o mesmo enviará as informações fornecidas pelo usuário aos golpistas.

Este golpe, que usa entradas no arquivo HOSTS, é conhecido como Banhost e é bem comum, conforme já noticiado pela Linha Defensiva.

Com o trojan instalado, ao acessar uma das páginas redirecionadas pelo trojan, especialmente aquelas onde há necessidade de preenchimento de informações como senhas, o usuário é alertado sobre a falsidade do certificado que o site está usando. Estes avisos, infelizmente, são constantemente ignorados por usuários, pois mesmos sites legítimos os exibem (geralmente um erro de configuração), e muitos internautas estão acostumados a clicar em “Sim” e “OK” em qualquer janela de aviso.

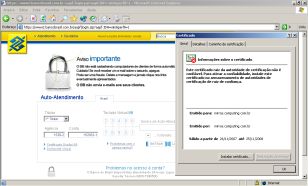

Nas conexões SSL é possível ver a entidade emissora do certificado, dando um duplo clique sobre o cadeado no navegador. Nesse caso específico, é possível ver que o emissor do certificado é um domínio brasileiro que não tem nenhuma relação com as páginas visitadas. Certificados digitais verdadeiros possuem o nome da entidade certificadora, as mais comuns são VeriSign, Thawte, Equifax, Saphety, Multicert, entre outras.

Domínio brasileiro envolvido

O domínio computing.com.br, citado no falso certificado, tem sido amplamente utilizado para a distribuição de vírus dessa natureza desde novembro do ano passado. O ARIS já recebeu várias cópias de mensagens de phishing scam que levavam para links desse domínio.

Segundo o Registro.BR, órgão responsável pelo registro de domínios no Brasil, o computing.com.br está registrado para uma empresa transportadora de cargas e logística da cidade de Guarulhos/SP, também responsável pelo registro de um dominio já congelado, reservasvoegol.com.br, que já foi usado para distribuir vírus com o mesmo objetivo.

Após denúncias da Linha Defensiva ao Registro.BR sobre o fato desse domínio estar sendo usado em golpes distribuindo virus, a seguinte resposta foi recebida:

Devido às atribuições dos serviços relativos à internet no Brasil, o NIC.br/Registro.br é responsável apenas pelo registro do nome de domínio e NÃO detêm competência para realizar atos relacionados ao conteúdo dos sites.

A equipe da Linha Defensiva notificou o CERT.br, responsável pela análises de incidentes de segurança no Brasil, que informou que providências foram tomadas. No entanto, quase um mês e meio após a denúncia inicial, o domínio – que foi registrado com dados falsos e não tem site legítimo hospedado – continua no ar.

A remoção deste trojan é possível usando nossa ferramenta gratuita de remoção de Bankers, o BankerFix.

Para sua segurança, não acesse os sites maliciosos mencionados nesta reportagem.