Por Fabio Assolini

Ao investigar a denúncia deixada por um leitor em um comentário no site, a Linha Defensiva verificou que uma página no site da companhia de celular Oi foi comprometida e usada por criminosos para instalar vírus Banker — ladrão de senhas bancárias — no computador dos visitantes.

A praga foi instalada em uma página bastante popular, usada pelos internautas para o envio de torpedos SMS. Ao acessá-la, o usuário recebe um alerta de que um plugin Java não assinado precisa ser executado para poder enviar a mensagem SMS. Se o usuário o fizer, o malware é instalado no computador.

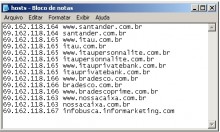

Depois de instalada, a praga se encarregará de mudar o arquivo hosts no computador, técnica chamada de banhost e muito comum em vírus brasileiros. Essa mudança irá fazer com que o usuário seja redirecionado para páginas clonadas dos bancos Santander, Itaú, Bradesco e Nossa Caixa.

A Linha Defensiva enviou um alerta para a Oi sobre o incidente. Até a publicação desta reportagem, menos de sete horas depois, o problema havia sido solucionado. No entanto, o Applet malicioso, hospedado no site “Oi FM”, ainda estava no ar.

A ferramenta de remoção de Bankers da Linha Defensiva BankerFix já remove os arquivos criados pela infecção.

Não é a primeira vez que a Linha Defensiva noticia um incidente de segurança envolvendo a Oi. Em setembro de 2007 o site da companhia foi comprometido através de um iframe malicioso que tinha a mesma função de infectar os usuários visitantes do site.

Detalhes técnicos

Nesse incidente um applet em Java foi inserido na página de torpedos da Oi. O arquivo .class, pertencente ao applet está hospedado no site da OI FM, que também foi comprometido e usado no golpe. O applet baixa para o computador do usuário um executável localizado em outro site legítimo: humorbabaca.com/news4/[REMOVIDO].

A praga também cria os arquivos C:INSO.exe, que irá alterar o arquivo hosts da máquina; e o C:Arquivos de ProgramasNOSO03.log, que tem a função de guardar as informações colhidas nos sites de banco visitados. Posteriormente, esse arquivo é enviado para o criminoso.

Até a publicação da reportagem, o malware causador da infecção tinha uma baixa taxa de detecção. No serviço de análise VirusTotal, apenas cinco antivirus detectavam a praga.

Os IPs adicionados ao arquivo hosts da máquina infectada hospedam para páginas falsas, que após denuncia foram retirados do ar, invalidando o golpe. Um computador infectado pela praga nesse momento receberá uma mensagem de erro do navegador ao tentar acessar os sites dos bancos citados.

As demais partes envolvidas também foram avisadas pela Linha Defensiva para que tomem as providências necessárias.

Olá,

Após ler o alerta sobre o vírus Banker, disseminado, após infiltrarem o arquivo, pela pagina da Oi fiz alguns testes em relação aos efeitos e se eu mesmo o possuía. Garantindo minha segurança, fui verificar se os sites, esses que o vírus te redireciona e vi que TODOS estão ativos! Só achei que deveria te informar, afinal, você afirmou que o vírus tinha se tornado inutil uma vez que os sites estavam desabilitados.

Att!

CurtirCurtir

Obrigado Thiago pelo aviso, reportamos novamente as paginas falsas para que sejam removidas.

CurtirCurtir

Olá,

Além dos sites estarem ativos, já reportado acima, como vocês afirmam que realmente a página estava infectada ? Qual a URL do site oifm que estava ou está o Applet ? Como o Applet era chamado ? Através de que ? Em que parte da página de torpedo havia uma chamada para o site do Oi FM, como vocês afirmam ?

Att,

CurtirCurtir

Fernando Sullivan

Considerando que o problema no site já foi solucionado, de nada adianta termos “provas” como screenshots e trechos de código. Qualquer coisa desse tipo poderia ser facilmente falsificada e impossível de verificar. (Porque, se você quer uma screenshot, há uma aqui mesmo na matéria, inclusive referenciando a origem do applet (oifm))

“Como o Applet era chamado” e “Através de que” são respondidas de forma simples: uma tag , oras. A referência ao Oi FM era do próprio applet (atributo archive), como mostra a screenshot.

Sobre o endereço do applet, a Linha Defensiva tem como política editorial não revelar o endereço completo a pragas digitais, como fazem as principais empresas de segurança. Mas já que você tanto parece duvidar da nossa reportagem, o endereço para o applet é

oifm.oi.com.br/adm_img/oi.jpg

(Dica: o arquivo não é uma figura. Até a publicação do comentário, ele estava online).

CurtirCurtir

Cai nesse golpe, só que meu antivirus detectou o executavel INSO, queria saber se ainda corro algum risco de ser lesado??? Não acessei nenhum dos sites citados, e o arquivo NOSO03.log ainda ficou na unidade C: mesmo depois que o arquivo foi detectado, há algum problema??

CurtirCurtir

Fui infectado, mas ainda nao consegui fazer devidamente a limpeza. inclusive baixei o bankerfix disponibilizado na seção de downloads do site da linhadefensiva.

Aproveito para parabenizar aos que fazer a “Linhadefensiva” por mais essa descoberta.

Cordialmente,

CurtirCurtir

Depois de infectado removi os arquivos criados e também apaguei o conteúdo do arquivo hosts. Aparentemente tudo voltou ao normal, nenhum antivirus ou ferramenta detectou nada anormal no meu computador.

Hoje o site já está limpo mas quando descobri a praga tentei entrar em contato com algum representante do site mas os emails sempre retornavam com msg de caixa de mensagem cheia.

Existe algum email pra informar casos assim? Pois deixei o comentário na outra matéria e não acreditava que ele seria ao menos lido por algum responsável.

Abraços

CurtirCurtir

Plinio

Os comentários no Linha Defensiva. Leio e aprovo pessoalmente cada comentário que vai ao ar. :)

Você pode denunciar casos assim ao ARIS. Os meios de contato estão na página “encaminhe e-mail suspeito“.

CurtirCurtir

Liberdade total para Hackers só na Oi!

Oi, sempre inovando no conceito de liberdade! Temos liberdade até para pegar um banker na página deles, inteiramente de graça e sem contrato!

CurtirCurtir

Thiago Alves

As páginas já estão fora do ar.

Frank

Se o seu antivirus barrou a execução do arquivo, então você não está infectado. Porém, verifique como está o seu arquivo hosts.

CurtirCurtir

Meu computador foi infectado com este vírus. O antivírus detectou, mas sempre que entrava no site do banco era direcionada para a página clone. Só consegui resolver após ler o artigo de vocês. Entrei no arquivo hosts e estava idêntico ao que vocês publicaram. Mandei tudo para a lixeira. Agora a página do banco abre normalmente. A única dúvida que tenho é se ainda corro algum perigo, pois não consegui excluir o tal de NOS003.log.

Estou evitando usar o e-mail da oi, pois tenho percebido anexos estranhos nas mensagens que recebo e tenho certeza que não foram enviados por quem enviou as mensagens. Parabéns e muito obrigada por divulgar informações. Me ajudaram muito!

Um abraço!

Sandra.

CurtirCurtir