WEP não consegue proteger redes Wi-Fi. (Foto: Altieres Rohr)

O WEP — Wired Equivalent Privacy — é uma configuração de segurança disponível em roteadores de conexões sem fio Wi-Fi. Desde 2004, o WEP é considerado “obsoleto” pela definição do padrão do Wi-Fi, em grande parte por conta de sua fraqueza: o WEP foi criado em uma época que as regras de exportação dos Estados Unidos limitavam a utilização de tecnologias de segurança com base em criptografia. Por isso, não demorou para o WEP ser quebrado e substituído por tecnologias melhores.

No entanto, apesar de estar obsoleto, muitos roteadores ainda trazem o WEP como opção, e alguns usuários ainda fazem uso do WEP devido à compatibilidade superior com dispositivos mais antigos. Mas a segurança do WEP é totalmente falha: é o mesmo que nada. Veja por quê.

No ar

Redes cabeadas não utilizam nenhum recurso especial de segurança, mas, mesmo assim, os dados estão protegidos. O motivo é simples: tudo se passa dentro do cabo. Na rede sem fio, todos os dados estão “no ar”, permitindo que todos vejam tudo o que é transmitido: é como ter uma conversa com outra pessoa “gritando” na rua, com todos ouvindo tudo.

Criado em 1997, o WEP, cujo nome traduzido significa “Privacidade Equivalente ao Cabo”, quis trazer essa característica das redes cabeadas – que apenas aqueles com acesso ao cabo podem ter acesso aos dados, que nada fique simplesmente aberto “no ar”.

Assim, como explica Rufino [1. (2011 p.35) ], o WEP “(…) utiliza algoritmos simétricos; portanto, existe uma chave secreta que deve ser compartilhada entre as estações de trabalho e o concentrador, para cifrar e decifrar as mensagens trafegadas”. Em outras palavras, cada computador de uma rede recebe a mesma chave que está configurada no ponto de acesso sem fio (que em redes domésticas é o próprio roteador), descrito como concentrador. A chave serve para cifrar uma mensagem enquanto ela é transmitida da base (roteador) para o computador ou vice-versa.

Voltando à analogia, as pessoas continuam gritando na rua, mas agora elas fazem isso com gritos em que as palavras foram totalmente embaralhadas e não são compreensíveis para qualquer um.

Homem no meio

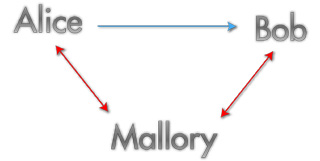

Além de escutas, outro problema causado pela falta de segurança de uma rede sem fio é a possibilidade de ataque de “homem no meio”.

Alice quer se comunicar com Bob, mas ambos se comunicam com Mallory. (Arte / LD)

No caso dos nossos personagens que estão gritando na rua – vamos chamá-los de Alice e Bob -, o que acontece se Alice grita algo para Bob, mas, antes que Bob escute o grito, um terceiro, Mallory, grita uma mensagem também para Bob, imitando a voz de Alice? Como Bob saberá qual grito realmente veio de Alice?

Sem saber o que fazer, Bob terá que tentar adivinhar. Ele pode errar, e acabar se comunicando com Mallory.

Havendo uma forma de embaralhar as mensagens que Mallory não consegue imitar, Bob conseguirá facilmente saber o que veio de Alice.

Problemas

O WEP utiliza o RC4, um algoritmo “(…) que é um codificador de fluxo, o que significa que a chave para criptografar os dados tem de estar, pelo menos teoricamente, em constante mutação”, segundo Torres [2. (2009 p.99) ]. Codificadores de fluxo atuam bit a bit. De forma simples, se a chave é o número 237 e a mensagem é a palavra “sim”, a mensagem codificada usaria uma operação com os pares “2/s”, “3/i”, “7/m”. Digamos que seja somar as letras no alfabeto, e o “sim” ficaria “ult”.

Note que isso é apenas um exemplo, mais próximo do “one time pad”, que é a influência desse tipo de criptografia. Na prática, o RC4 utiliza um cálculo chamado de XOR, que é bastante simples. Confira a tabela com os bits (zero e um):

| Tabela XOR | ||

|---|---|---|

| Original | Cifra | Resultado |

| 0 | 0 | 0 |

| 0 | 1 | 1 |

| 1 | 0 | 1 |

| 1 | 1 | 0 |

Exemplo: se a mensagem é 010 e a chave é 110, o resultado seria 100.

Codificadores de fluxo são extremamente rápidos, mas as chaves nunca devem ser repetidas, porque a repetição permite a realização de cálculos que revelam a facilmente a chave, já que existe uma grande relação entre a chave e o conteúdo embaralhado.

Ou seja, a chave que serve para criptografar a informação deveria ser trocada para cada nova mensagem. Mas não é possível que sejam configuradas novas chaves no roteador a cada segundo, portanto, o próprio WEP precisa ter uma chave aleatória.

A solução veio da seguinte maneira: a chave criptográfica, usado pelo WEP, é composta por dois itens: uma chave e um componente chamado Initialization Vector (IV – Vetor de Inicialização), que acompanha essa chave.

Esse vetor de inicialização é permutado constantemente, ou seja, a cada transmissão temos um novo conjunto do vetor de inicialização, garantindo assim uma maior segurança durante a transmissão e resolvendo o problema descrito acima. No entanto, o IV tem apenas 24 bits, o equivalente a 3 caracteres, o que significa que ele será repetido a cada 5000 pacotes (o que leva alguns segundos em uma rede que tenha bastante tráfego).

A chave total do WEP pode ter 64, 128 ou 256 bits, com 24 deles sempre reservados ao IV. Esse é um tamanho pequeno, que, se digitado em caracteres (letras e números), permitirá de 5 a 29 caracteres. Na prática, roteadores domésticos não usam o padrão com 256, limitando a senha a 13 caracteres.

Para que a informação cifrada seja transmitida, ambos os lados, origem e destino devem conhecer a chave, o que é feito manualmente, ou seja, configurando cada computador e ponto de acesso. Segundo Rufino[3. (2011 p.67) ], “(…) o vetor é transmitido em texto puro, ou seja, sem passar por qualquer tipo de criptografia; portanto, dos 128 bits apenas 104 são efetivamente secretos sob o ponto de vista do tráfego”.

Na prática, um atacante pode claramente ver quais são os pacotes que estão com a chave repetida, e usá-los para os cálculos que permitirão chegar à chave original.

Mas detalhe: “(…) O problema não reside no próprio RC4, mas na maneira como as chaves são geradas para uso como entrada do RC4”, afirma Stallings[4. (2008 p.135) ]. De fato, o SSL, usado para o acesso a sites seguros (HTTPS) também usa o RC4, e o WPA, um dos sucessores do WEP, também utiliza o RC4 quando em modo TKIP.

Apesar de usar a mesma tecnologia, o TKIP foi considerado obsoleto só em 2009, cinco anos depois do WEP.

Roubando chaves

Para conseguir descobrir a chave do WEP, basta analisar o vetor de inicialização, capturar as mensagens em que ele é repetido e realizar cálculos na chave.

Programas como o aircrack-ng fazem isso em questão de minutos. Este possui métodos que utilizam matemática estatística e uso de força bruta para quebrar chaves com 100% de eficiência. Ele é bastante simples de ser usado.

Até os dias atuais existem dois protocolos para criptografia de dados que substituem com mais eficácia o protocolo WEP. Seu sucessor direto é o WPA — Wi-Fi Protected Access — e o mais atual, o WPA2.

O WPA permitia a utilização do TKIP, que também fazia uso do RC4, para fins de compatibilidade com hardware programado apenas para o uso de WEP. No entanto, tanto o WPA como o WPA2 também permitem o uso do algoritmo AES[5. Para a certificação WPA da Wi-Fi Alliance, apenas é preciso que um equipamento tenha suporte a WPA com TKIP (RC4), o mesmo algoritmo do WEP. No entanto, em alguns roteadores sem fio é possível encontrar a combinação de WPA com AES. A certificação da Wi-Fi Alliance só exige o AES no WPA2.] que é um codificador de bloco. Em codificadores de bloco, diferente de codificadores de fluxo, a relação entre a mensagem cifrada e a cifra é mais difícil de ser estabelecida, dificultando a quebra da segurança. Além disso, chaves realmente únicas são geradas para as transmissões.

O uso do WPA2 é mais aconselhável, pois faz uso de algoritmo que visam a uma maior segurança na questão do tráfego dos dados, ou seja, na informação que está sendo trafegada, como bem conclui Rufino [5. (2011 p.39) ]: “Esse padrão é considerado o mais seguro atualmente e deve ser utilizado sempre que possível (…)”. A única coisa que deve impedi-lo de usar o WPA2 é incompatibilidade com hardware antigo.

Referências

- Rufino, N.M.O. Segurança em Redes Sem Fio: aprenda a proteger suas informações em ambientes Wi-Fi e Bluetooth. São Paulo: Novatec Editora, 2011.

- Stallings, W. Criptografia e segurança de redes. São Paulo: Pearson Prentice hall, 2008.

- Torres, G. Redes de computadores. Rio de janeiro: Novaterra editora e distribuidora Ltda., 2009.

Parabéns pelo artigo, ficou claro e objetivo. Gostaria de saber se você indica a WPos.

William

CurtirCurtir

Boa Diegoo . Noix Brother hehe , ass:Guilherme Almeida

CurtirCurtir

@Willian:disqus acho a WPos satisfatória.

@Guilherme, valeu meu amigo.

CurtirCurtir

William, muito obrigado :)

CurtirCurtir

Um passeio pelas cidades com um note ou celular que captura sinal wireless, é possível ver que a WEP é ainda muito utilizado. E para os céticos e desligados, tem videos no youtube ensinando como quebrar o WEP, inclusive com link para download dos programas usados. Ou seja: qualquer um faz isso.

CurtirCurtir

Sim Sentinel. WEP não tem segrede nenhum, em todos os sentidos, além do mais existem programas que automatizam a captura de dados e, por conseguinte, a quebra da senha.

CurtirCurtir

Nem se precisa invdir uma rede WEP, nas ruas você encontra redes sem-fio totalmente desprotegidas… Na minha rede já comecei com WPA e hoje uso o WPA2, tenho alguns PDAs e outros equipamentos antigos que uso configurando meu Mac Mini como ponto de acesso WEP, mas que só ativo por alguns momentos quando quero usar algum desses equipamnetos.

CurtirCurtir

É isso aí Rodrigo… em meu trabalho também estamos usando o Mac Mini, mas como servidor de dados.

CurtirCurtir

O WEP2 é seguro? E qual eu deveria usar?

Valeu.

Abraços.

CurtirCurtir

Vi que a matéria é de 2012, por isso perguntei do WEP2. Se hoje é uma boa opção.

CurtirCurtir

Junior,

WEP2 nada mais é que o WPA… Recomendo você utilizar WPA2-PSK com criptografia AES ;-)

Abraços

CurtirCurtir

Excelente Artigo.

CurtirCurtir

Muito obrigado! :-)

CurtirCurtir

Desde quando WPA utiliza o algoritmo AES? WPA utiliza o RC4 como algoritmo.

CurtirCurtir

O WPA também pode usar AES, porém a certificação só confere se o equipamento é compatível com TKIP (RC4), então só com o WPA2 há garantia de compatibilidade com AES. Adicionamos uma observação ao texto, obrigado!

CurtirCurtir