Uma praga digital enviada por um leitor da Linha Defensiva apresenta um comportamento até hoje desconhecido no Brasil: ela detecta quando um boleto é visualizado no navegador web, altera os números da linha digitável para desviar o destino do pagamento e corrompe o código de barras, impedindo o uso do mesmo.

Com a alteração dos boletos, mesmo quem não utiliza internet banking pelo PC pode ser vítima do golpe. Se o boleto for impresso, por exemplo, ele continuará tendo os números incorretos e o dinheiro pago irá para uma conta diferente daquela que deveria receber o dinheiro.

O valor e o vencimento do boleto não são alterados, de modo que não é possível perceber a fraude facilmente.

Manipulação de boletos

O código não altera boletos de um site específico. Qualquer página que tiver uma linha digitável e a palavra “boleto” está sujeita a ser modificada. O vírus analisado pela Linha Defensiva envia os dados do boleto encontrados na página para um servidor, que informa ao vírus os novos dados para substituição. Esse processo acrescenta um pequeno atraso na exibição da página no navegador.

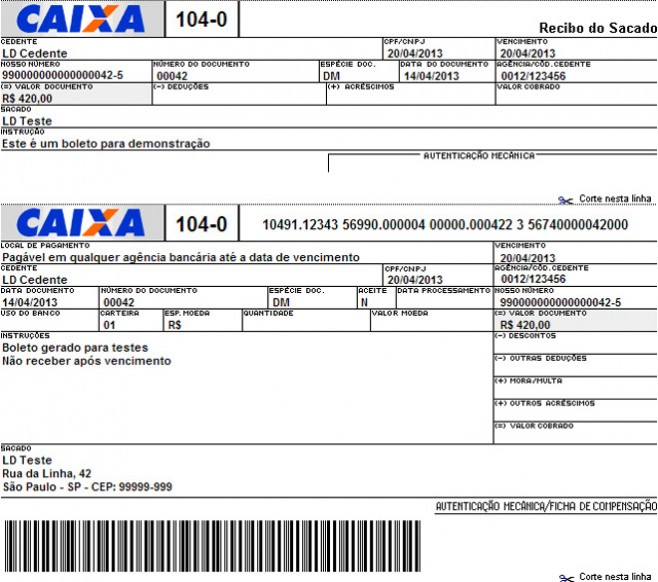

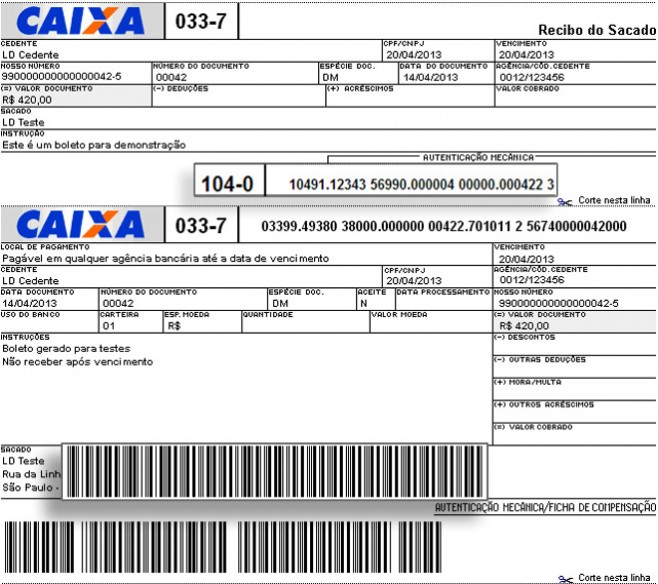

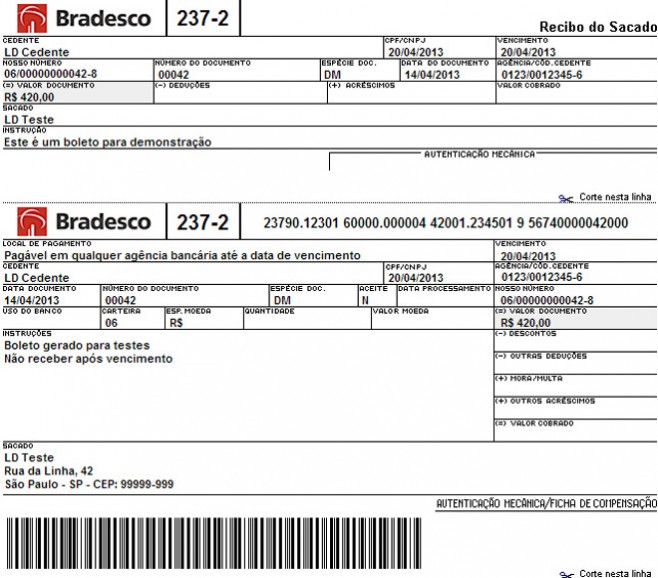

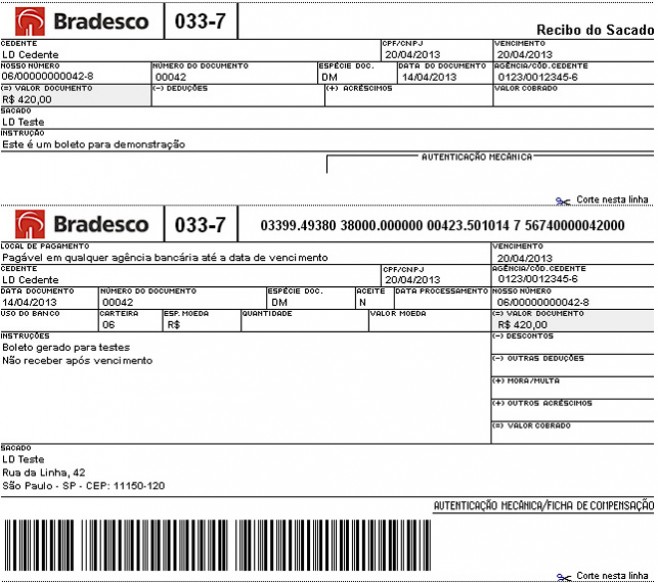

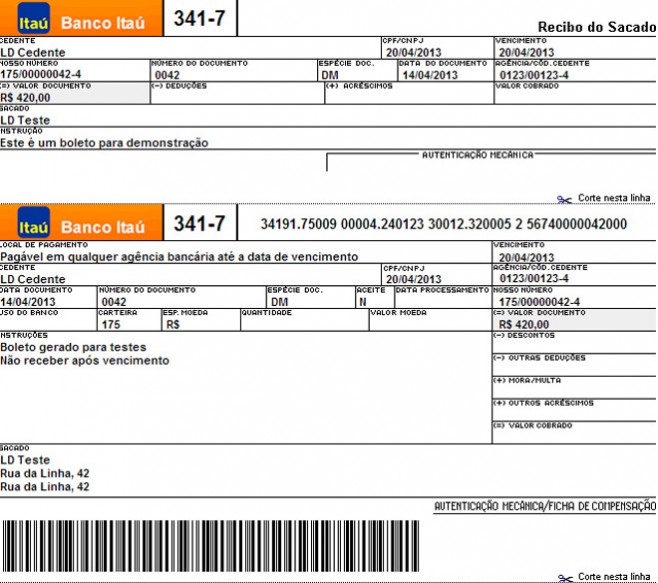

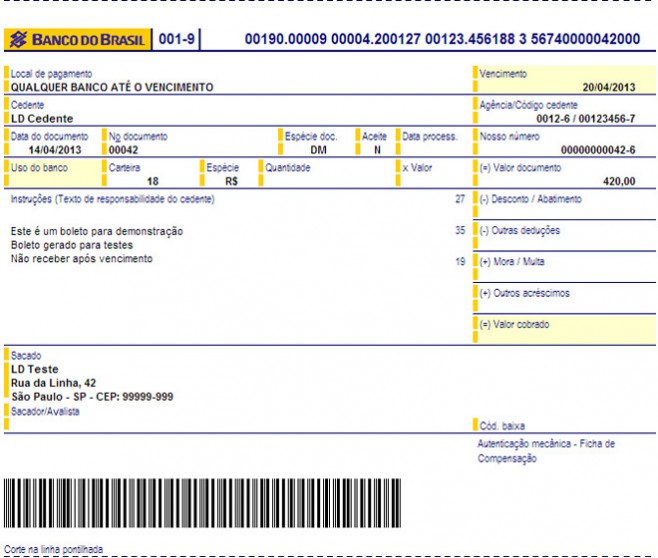

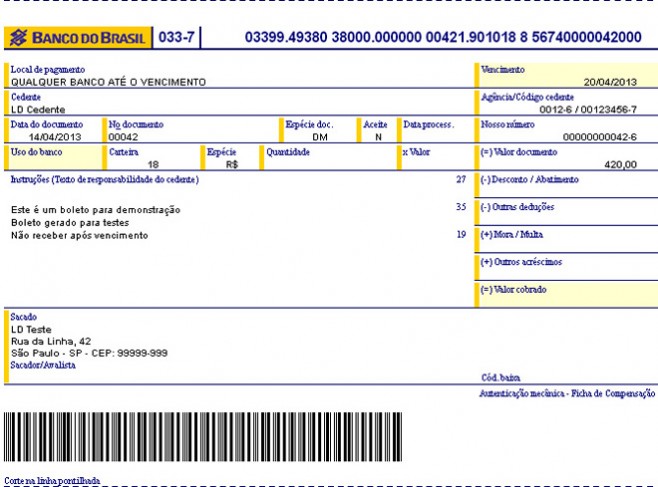

A nova linha digitável não modifica o valor nem o vencimento do boleto. Outros dados do boleto não são alterados, ou seja, os dados apresentados de forma legível não conferem com a linha digitável manipulada. O vírus também não modifica o logo do banco que acompanha o documento, o que significa que o logo e o número do banco nem sempre estarão corretos.

Em um teste realizado pela Linha Defensiva, o código do boleto era sempre do Banco Santander, apesar de boletos terem sido gerados com números da Caixa, Banco do Brasil, Itaú e Bradesco. A praga digital pode usar qualquer banco como conta de destino, já que a substituição ocorre em tempo real. É possível que esse mesmo vírus utilize contas de outros bancos, conforme necessidade ou interesse dos golpistas.

Como as contas usadas ficam armazenadas no servidor, não é possível extrair uma lista de contas da própria praga digital.

A praga não consegue alterar o código de barras. Por isso, ela tenta quebrar o código de barras existente na página. Ela faz isso acrescentando um elemento HTML “spam”. Essa marcação não existe no HTML, mas o que quebra o código de barras é o caractere “ ” – um espaço. Na prática, há “buracos” no meio do código de barras. [clique aqui para ver o código e observe nas imagens desta página os buracos nos códigos de barras]

Boletos de contas de consumo (energia elétrica, telefone) não são alterados.

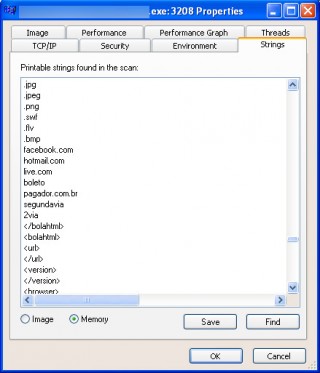

Funcionamento básico do vírus

Ao ser iniciado, o vírus tenta localizar a presença de softwares de segurança dos bancos e removê-los do computador. Ele também desabilita o firewall do Windows e copia a si mesmo com um nome aleatório e configura o Windows para iniciar esse arquivo junto com o sistema.

Além da capacidade de manipular boletos, o vírus traz ainda recursos de captura de senha do Facebook e Hotmail. Essas contas podem ser usadas para disseminar outras pragas digitais futuramente.

A praga fica em constante contato com um servidor de controle, que armazena informações sobre cada computador infectado, entre elas o endereço IP, o nome do computador e a localização geográfica.

A Linha Defensiva recebeu duas amostras de vírus com esse comportamento. Uma delas tem pouco mais de 400 KB de tamanho, e a outra cerca de 500 KB.

A praga também possui funções que demonstram a tentativa de evitar a análise do código e não entra em operação imediatamente após ser executada, o que pode burlar alguns sistemas automáticos de análise de comportamento.

Detectando o golpe

Por limitações do vírus, é possível identificar o golpe de algumas formas:

- As linhas digitáveis dos boletos serão sempre parecidas

- O código de barras terá um “buraco” branco e será inválido

- O logo do banco não será sempre idêntico ao número do banco presente na linha digitável

Uma versão avançada desse vírus poderia resolver todos esses problemas. Ou seja, o vírus ainda não adquiriu sofisticação plena, mas novas versões do programa podem aperfeiçoá-lo e corrigir essas limitações. Assim, o ataque seria bastante difícil de ser detectado.

O ataque é especialmente notório por conseguir “pular” para o mundo off-line, prejudicando mesmo aqueles que não utilizam internet banking, mas fazem, por exemplo, impressão de segunda via de boletos pela internet.

Em circulação há pelo menos três semanas segundo o VirusTotal, as taxas de detecção são boas, embora o funcionamento do golpe não tenha sido divulgado por nenhuma empresa antivírus.

Outros exemplos de boletos alterados

A Linha Defensiva reforça que boletos de qualquer banco podem ser alterados pelo vírus e que o número da linha digitável muda conforme as contas bancárias que estiverem sob o controle dos responsáveis pelo golpe. Os exemplos abaixo são fornecidos para fins didáticos. Não tente identificar uma fraude pelo número da linha digitável alterada ou pelo banco emissor. No caso de dúvidas, entre em contato com a empresa cedente do boleto – não com o banco – e compare a linha digitável completa do boleto pago com o fornecido pela empresa. Caso seja confirmada a fraude, procure a polícia para realizar um boletim de ocorrência e entre em contato com o local de pagamento do boleto para verificar possíveis maneiras de revertê-lo.

Os boletos de testes foram todos gerados com valor de R$ 420, emissão de 14/04 e vencimento 20/04. Esses valores não são alterados pelo vírus.

Meu deus… eu ja tinha tido essa ideia mais achei que não era possível, sabia que uma nave mãe seria necessária kd a PF??? Kd nossos hackers militares?? essa defesa somos nos mesmo que teremos que fazer…

Imagina quando abrirem varias contas, uma em cada banco, quando fizerem com conta de agua e luz, e conseguirem uma propagação em massa, para reverter isso demoraria meses de trabalho…o proximo passo seria modificar os programas de proteção de banking tipo o gbplugin das GAS, e realizar TEDs e TADs de forma silenciosa com centavos adicionados a toda transação.. seria demorado para indentificar e ficariam ricos em semanas…

CurtirCurtir

Excelente análise

CurtirCurtir

Mas uma pergunta. Quando o vírus modifica a sequência numérica do boleto, ele não estaria colocando o anonimato do programador responsável em risco? Uma vez que o boleto tenha sido adulterado, basta pegar o nominal da conta modificada!

CurtirCurtir

De forma alguma. Os cavalos de troia tradicionais realizam transferências indevidas – em alguns casos fica até o número da conta e agência dentro do código. Mas isso não identifica o programador, porque a conta foi aberta por laranjas, possivelmente com identidade falsa ou é outra conta roubada. Por exemplo, ele consegue as senhas da sua conta, mas não usa, pra manter o controle, e depois utiliza sua conta para receber os valores do golpe.

CurtirCurtir

É fácil assim gerar boleto falso?

CurtirCurtir

O boleto é só um documento bancário com banco, agência e conta de destino, número identificador, valor e vencimento. Não tem grandes mistérios. Mesmo que não fosse fácil gerar um boleto, o vírus poderia alterar os boletos para redirecionar a boletos legítimos, fazendo a vítima pagar contas em nome dele. Hoje isso já acontece para realização de lavagem de dinheiro, usando contas roubadas para pagar impostos e boletos reais.

CurtirCurtir

Como posso pegar meu dinheiro de volta? acabei de ser vitima disso

CurtirCurtir

Oi

CurtirCurtir

É visível que o vírus se utiliza de uma conta do banco Santander.

O boleto apresenta sempre o logo original do banco, porém os 3 primeiros de qualquer linha digitável são sempre do banco em questão.

Exemplos:

Banco do Brasil – 001

Banco Santander – 033

Banco Bradesco – 237

Banco HSBC – 399

Em todos os casos mostrados, a linha digitável foi alterada bem como o código de verificação bancária. Isso trata-se de uma falha gravíssima de segurança.

CurtirCurtir

Não se trata de uma falha de segurança. O texto claramente fala que os boletos são do Santander. Mas também fala que os dados são obtidos on-line e podem mudar. Pensar que as características de um evento específico ocorrem em todas as instâncias da fraude é incorreto. Qualquer banco pode ser usado.

Como dito abaixo, as contas podem pertencer a pessoas/empresas legítimas. Não tem “falha” nenhuma.

CurtirCurtir

Se o vírus evoluir ou ser usado como worm ou bot poderia usar maquinas aleatórias para despistar-se e evoluir para Web crawler, trabalhando como os cookies no navegador pode ser disseminado facilmente por spam.

CurtirCurtir

Eu uso o ubuntu, poderia de alguma forma pegar esse virus? ou ser vitima desse golpe em algum caso?

CurtirCurtir

Rômulo,

A FEBRABAN disponibiliza o código de todos os banco. Uma sugestão básica seria a conferência do número gerado no boleto.

No meu blog tem um artigo sobre o assunto e nele tem o link para o site com os códigos.

CurtirCurtir

O servidor contatado é sempre o mesmo? Teria algum efeito bloqueá-lo num proxy ou firewall de rede?

CurtirCurtir

Teria, mas eles podem trocar o servidor de controle em outras versões. Esses servidores tendem a cair e serem trocados.

CurtirCurtir

Os servidores de controle tendem e cair e mudam. Você pode bloquear, mas teria que continuar monitorando sempre o tráfego de rede. Assinaturas de IDS talvez sejam úteis também.

CurtirCurtir

Esse vírus é só para Windows? Estou seguro por usar Linux?

CurtirCurtir

Sim.

CurtirCurtir

Sim, apenas Windows.

CurtirCurtir

Não parece nada sério, parece sim algum piloto de quem estava planejando lançar um malware full-featured (e agora acavalhou seu próprio plano pois os anti virus já estão todos atualizados). A linha digitável criada aponta sempre para o banco 033 (BEG, agora Itau), agência 9493 (inexistente), e contas bogus como 4235010, 4243010, 4219010. Certamente títulos pagos com estas linhas digitáveis serão estornados pelos bancos recebedores.

CurtirCurtir

Retificando banco 033 = Santander. Igual, agência 9493 é inexistente no Santander.

CurtirCurtir

Robbie

Da posicao 5 a 33 é um campo LIVRE que cada banco usa da forma que quiser, no caso do Santander que vc identificou como Agencia o campo se refere ao tipo de convenio neste banco.

CurtirCurtir

A máquina se infecta através do download e execução de arquivos ? Por exemplo, eu faço o download de um arquivo .exe ou .rar…

Resumindo, esse vírus é como os outros, em grande maioria é obtido através da falta de bom censo do usuário do Windows ?

Pergunta muito “newb”, desculpe, sou leigo em informática

CurtirCurtir

.rar não infecta o computador diretamente. É preciso abrir o pacote e executar um arquivo que esteja dentro dele. Mas sim, é isso mesmo. Mas é sempre importante manter o Windows e programas atualizados para evitar a execução automática de malware por meio de falhas de segurança.

CurtirCurtir

E agora, eu tenho que fazer umas compras, e pagar com boleto, mesmo escaneando meu pc e não achando nada, tenho medo ainda, tem algum método seguro pra fazer as compras sem acontecer isso?

CurtirCurtir

Use linux

CurtirCurtir

Pode ser via maquina virtual?

CurtirCurtir

Ou LiveCD. Baixa qualquer um, inicia seu PC pelo CD mesmo. Gera o boleto por lá. Já aproveita e faz o pagamento também.

CurtirCurtir

Valeu pela dica, vou fazer isso

CurtirCurtir

Imprima o boleto, entre em contato com a empresa, e verifique se o código bate com a linha digitável do boleto imprimido.

CurtirCurtir

Ok… e qual a sugestão para se proteger e analisar se temos este vírus em nosso computadores?

CurtirCurtir

Antivírus. A maioria pega.

CurtirCurtir

Boa tarde, fui vitima dessa praga e estou correndo atrás da restituição do pagamento. Tenho o kaspersky e fiz a limpeza completa. A ferramenta removeu alguns malwares. Você acha que esse anti-virus é suficiente para remover o virus e posso gerar novos boletos? Obrigada. Simone

CurtirCurtir

Bom dia, também fui vitima desse vírus, como você procedeu para a restituição do boleto?

obrigada

CurtirCurtir

o source desse virus é o Zeus. usa as mesmas funções de ejetar as headers nos dlls dos navegadores, quando é identificado o regex ele altera o mesmo!

Ideia boa inovadora! Parabens quem teve a mesma… o brasil ta cada vez mais rapido no crime, se fosse assim pro bem, ia ser legal!

CurtirCurtir

Fazia tempo que eu não lia um abobrinha tão grande !

CurtirCurtir

Poderia fazer o favor de explicar o porque pelo menos?

CurtirCurtir

tou achando iso também uma grandes besteira, tipo hoax

CurtirCurtir

Besteira para vc, paguei 226,00 do meu cartão e caiu justamente nestas contas citadas, paguei pelo bco itau 38,77 e também caiu em uma dessas contas,estou desesperada minhas faturas constam q nao foram pagas e vieram com juros ….é besteira p vc???? enquanto não te afetar é besteira quero ver qdo acontecer com vc.

CurtirCurtir

Estou passando por esta situação no exato momento e não sei o que fazer ou a quem recorrer! Economizei um ano para comprar um fogão a vista, entrei no site das lojas americanas e pedi a opção boleto, saiu para mim leiga nesta situação perfeito paguei e ao verificar o andamento do meu pedido fui informada que o mesmo foi cancelado por falta de pagamento, reclamei na ouvidoria e eles nada podem fazer dizem ter sido vírus que fez a alteração no código de barras, não sei o que fazer acredito que o me resta e fazer um boletim de ocorrência e nada mais.Tudo com tanto sacrifício e o banco diz tbm nada pode fazer,então simulei novo pagamento com o código para ser o favorecido e não aparece apenas me da informação que é alguém que tem conta no HSBC será que o banco com o código de barras não consegue rastrear o favorecido? Preciso de ajuda alguém fala comigo.

CurtirCurtir

Maria, infelizmente ninguém se responsabiliza por este pagamento. Não receberás reembolso de ninguém, nem do banco emissor dos boletos, nem do banco cuja conta foi desviado, a não ser que nesta conta tenha saldo e possa ser bloqueado juridicamente. Deves sim registrar ocorrência e registre também na ouvidoria dos bancos envolvidos e no banco central. O que não podemos é pagar e ficar quietos.

CurtirCurtir

Olá Margarida, Grata pela atenção é bom saber que alguém entende e tenta nos orientar. Fiz o boletim ontem e não foi fácil a espera foi grande, enfim levei o boletim até a minha agência e encaminhei um e-mail para ouvidoria das Americanas. Seguirei o seu conselho de registrar na ouvidoria de cada banco, também acredito que não vou reaver o valor mas bastaria saber que alguma providencia foi tomada infelizmente a nossa justiça ainda é muito falha sabemos que se tem soluções para a maioria acaba sendo mais fácil fechar os olhos e fingir nada ver.Obrigada

CurtirCurtir

Mentira! Vc pode ir à Justiça. Já temos muitos julgados em que o banco é responsável pelo boleto emitido, já que trata-se de um serviço por ele prestado. Ele deveria disponibilizar para o cliente a defesa do seu sistema e não o contrário!

CurtirCurtir

O sistema do banco gera o boleto corretamente, o sistema do usuário infectado (que não é responsabilidade do banco) é que altera este boleto.

CurtirCurtir

isso

CurtirCurtir

Abobrinha? PU** QU* PAR**! QUANDO UMA BESTA QUADRADA ENTRA EM UM SITE SÉRIO DE SEGURANÇA DA INFORMAÇÃO E COMENTA UMA MERD* DESSAS, DÁ VONTADE DE MATAR O DESGRAÇADO NA BASE DA PAULADA! MANÉ, INFECTA A SUA MÁQUINA, PAGA UNS 3 BOLETOS ALTOS E TESTA A VERICIDADE DA INFORMAÇÃO!

CurtirCurtir

E se ele for o cara que fez o vírus e está tentando desviar a atenção ? Falou, Abobrinha ?

CurtirCurtir

Pq vc não perdeu R$ 200,00 reais e o pior a possibilidade de fazer a prova da Oab… abobrinha???? quem dera fosse!!!

CurtirCurtir

Esse vírus atinge iPad ou iPhone?

CurtirCurtir

Se você visualizar o boleto pelo iPhone, não. Se você visualizar o boleto no PC e tentar pagar pelo celular, pode acontecer de no futuro eles modificarem também códigos de barra. Mas se você pude gerar boletos pelo celular, pode tirar a dúvida para saber se o seu PC está infectado ou não (se o boleto for igual nos dois, não está infectado).

CurtirCurtir

Como eles conseguem burlar o cálculo de dígito verificador calculado (só o próprio banco pode codificar e decodificar) e impresso no conjunto da linha digitável? Se conseguem isso, provávelmente estão tendo ajuda de dentro do Banco. Caso não o façam na hora do pagamento o sistema do Banco acusa “erro na linha digitável”!!!

CurtirCurtir

Esse código pode ser gerado facilmente com qualquer programa Gerador de Boletos ou através do próprio Bankline do banco, como o Itaú por exemplo. Dai eles só tem o trabalho de fazer esse código aparecer nos boletos.

CurtirCurtir

Esses programas geradores de boleto seja residentes na maquina do cliente, seja residente em um servidor do Banco, usam arquivos do tipo texto com layout previsto pela Febraban. Nesses arquivos compostos de diversas linhas de algarismos de 0 a 9, obedecem uma lógica onde a primeira linha é o Header (cabeçalhos contendo informaçoes sobre a origem e edição do arquivo entre outras) e a última é o Leader ( que pega todos os dados do texto e faz uma criptografia cuja lógica só Banco conhece, e é como um digito verificador). Essas alterações no corpo do arquivo texto (necessárias para alterar os dados visíveis no boleto) corromperiam o arquivo inutilizando para pagamento, seja on-line ou em terminais… …só se quem fez esse programa (vírus opera dentro do sistema do Banco ou tem conhecimento dos códigos binários/hexadecimeais e da criptografia usada)!!!

CurtirCurtir

Cobranças da modalidade ‘sem registro’ não necessitam dos arquivos acima

CurtirCurtir

Bom dia, no mercado livre temos a opção de pagamento por internet banking, ele gera apenas o código para o pagamento do boleto e não o “boleto em si” esta forma de pagamento também pode ser adulterada? E o firewall fica sempre desativado ou ele é apenas desativado quando o vírus modifica um boleto?

CurtirCurtir

sim pode

CurtirCurtir

Do ponto de vista dos desenvolvedores de aplicações web, em particular os que utilizam soluções populares, como é o caso do BoletoPHP, para gerar os boletos, o que podem fazer para evitar este problema? Alterações a esmo no código HTML dos boletos? Isso não seria suficiente para confundir este vírus que antes de tentar alterar uma página web visitada certamente tenta saber se a página trata-se de um boleto para depois ainda ter que procurar a linha digitável e alterá-la?

CurtirCurtir

Sim, você pode confundir esse vírus dessa forma, Mas se você tem um site/software popular que gera boletos, os criminosos terão interesse em se adaptar. Você vai passar a fazer parte da competição de gato-e-rato nas quais as empresas antivírus, bancos e nós aqui também estão.

CurtirCurtir

Sitando como exemplo o PHP, poderiam ser feitas alterações no código para que os boletos fossem gerados em formato de imagem, como por exemplo, as funções GD do tipo imagecreate() e imagepng(), ou, pelo menos, as informações sensíveis, como valor, código de barras, linha digitável.

CurtirCurtir

Exatamente o que eu pensei

CurtirCurtir

Ou Fabricio, penso em “através de um link”, entregar diretamente o PDF com o b-oleto gerado, para o cliente baixar.

CurtirCurtir

Um amigo meu deu a seguinte dica: gerar o html do boleto dentro do servidor, e converter o html em pdf. E só então disponibilizar pra máquina do cliente.

CurtirCurtir

pensei nisso, também. Entregando o PDF a segurança é muito melhor.

CurtirCurtir

Tenho uma solução para isto, teria de alterar a forma de geração de boleto. ao invés de códigos html. Gerar apenas uma imagem. Onde não terá como detectar qual o banco o nome do requerente. banco etc.. Eles poderão ate poder alterar a imagem mas não teria como saber qual banco o nome do requerente e etc..

CurtirCurtir

…é, e em PDF!

CurtirCurtir

PDF é só um formato de documento, pode ser tanto texto ou imagem, nesse tipo de situação o PDF gerado contém texto formatado, então é bem passível de ser lido e modificado sem auxílio de OCR

CurtirCurtir

Verdade, a solução mesmo é JPG

CurtirCurtir

Seria melhor usar PNG, pois jpg gera muitos artefatos dependendo

da compressão.

CurtirCurtir

Neste caso os artefatos são bem vindos. Acredito que a evolução natural dele é ter um OCR.

CurtirCurtir

Já existem malwares brasileiros que fazem OCR em imagem para fins de ler captcha. Daria para ler o boleto também.

CurtirCurtir

hum, porem eu acho que ficaria mais difícil de identificar que é um boleto. Seria mais seguro.

CurtirCurtir

Acho que a dificuldade maior seria adulterar a imagem sem deixar na cara

CurtirCurtir

Como não sei nada de sistema operacional,gostaria de saber como posso ter certeza que o linux estará seguro em relação a esse mallware. Eles não podem simplesmente fazer a mesma coisa em relação ao windowns?e qual outra forma de pagamento q a gente possa realizar q seja menos perigosa q os boletos,agora?

CurtirCurtir

Eles podem fazer a mesma coisa, mas não fizeram (pelo menos não que a gente saiba). O método de desenvolvimento de uma praga assim seria um tanto diferente no Linux e eles teriam bastante trabalho para adaptar.

Não há opção menos perigosa. Transferência, cartão, boletos – os vírus agora atuam em qualquer uma. O que é preciso é evitar os malwares e prender os responsáveis.

CurtirCurtir

Pasmém!

Esses programas geradores de boleto seja residentes na maquina do cliente, seja residente em um servidor do Banco, usam arquivos do tipo texto com layout previsto pela Febraban. Nesses arquivos compostos de diversas linhas de algarismos de 0 a 9, obedecem uma lógica onde a primeira linha é o Header (cabeçalhos contendo informaçoes sobre a origem e edição do arquivo entre outras) e a última é o Leader ( que pega todos os dados do texto e faz uma criptografia cuja lógica só Banco conhece, e é como um digito verificador). Essas alterações no corpo do arquivo texto (necessárias para alterar os dados visíveis no boleto) corromperiam o arquivo inutilizando para pagamento, seja on-line ou em terminais… …só se quem fez esse programa (vírus opera dentro do sistema do Banco ou tem conhecimento dos códigos binários/hexadecimeais e da criptografia usada)!!!

As regras estão na página da Febraban pra qq um ver…

CurtirCurtir

Na verdade não é necessário todo este trabalho se for possível ter controle sobre o navegador. Imagino que o vírus altera o boleto depois de pronto na página HTML.

CurtirCurtir

Certeza disso? Eu poderia muito bem pegar o valor é o vencimento e gerar um boleto falso, usando algum serviço como cobregratis ou boletobancario e inúmeros outros, pego o novo número e e modifico o

boleto falso para você pagar, pronto eliminei qualquer necessidade de

tratar direto com o banco e de precisar do arquivos da Febraban, aliás é raro a necessidade de lojas web de tratar direto com o banco, muito menos ainda usar os arquivos de remessa da febraban

CurtirCurtir

Estaria esse malware alterando também os DAEs?

CurtirCurtir

HOJE MESMO QUASE QUE CAIO NESSE GOLPE FUI IMPREMIR UM BOLETO E O CODIGO DE BARRA NAO BATIA A DO ORIGINAL!

CurtirCurtir

Gostei da matéria, só faltou descrever quais as precauções que devemos tomar contra o tal vírus. Há algo que os usuários de boletos bancários possam fazer para evitar perdas?

CurtirCurtir

Você não deve tentar identificar um boleto falso. Deve, sim, evitar de ser infectado: antivírus, atualização dos programas, cuidado com mensagens falsas, etc. E não imprimir boletos em computadores públicos.

CurtirCurtir

para o vírus não ter funcionalidade, o software gerador do boleto tem que certificar o arquivo do boleto, e toda vez que uma pessoa for pagar o mesmo validar o arquivo, as empresas que geram boletos terão que ter seus certificados digitais

CurtirCurtir

Se tal vírus existe mesmo, por que nenhuma empresa especializada (de antivírus) se manifestou até o momento? Nem houve manifestação de nenhum banco alertando sobre o fato? Nenhuma ação da polícia federal… Notícia na tv… Nada! Só vejo esta notícia em correntes de e-mail, redes sociais e blogs. E a frase “embora o funcionamento do golpe não tenha sido divulgado por nenhuma empresa antivírus” deixa claro a farsa.

CurtirCurtir

Só tem link para cá porque é um furo aqui da Linha Defensiva, como vários outros que já demos (o uso de geolocalização e twitter por criminosos brasileiros são exemplos). As empresas de antivírus podem confirmar o que encontramos pelo VirusTotal. Se fosse mentira, poderiam divulgar.

Detalhe: muitas empresas antivírus têm equipe de venda e consultoria no Brasil, mas não analistas, e por isso quase não divulgam informações sobre vírus brasileiros. O boleto em si já é uma coisa que um analista estrangeiro teria dificuldade de entender.

CurtirCurtir

Altieres, você teria como disponibiliza-lo pra mim ?

Faço parte da equipe de TI e estamos precisando muito testar esse vírus

Porem não consigo baixa-lo em lugar algum

Agradeço

CurtirCurtir

Eles tem que vender algoritimos de segurança, para tal tentam colocar uma imagem de risco no Brasil e nas aplicações web. Pura ladainha.

CurtirCurtir

Trabalho em uma empresa grande, desenvolvimento, e tivemos hoje um boleto modificado. Em um primeiro momento a ideia era enviar um comunicado para os clientes, mais o diretor aqui acho melhor “deixar quieto” pois ainda é pouco. O transtorno que ia gerar com os pagamentos podem ser maiores.

CurtirCurtir

Sergio

Você chegou a fazer testes com o próprio vírus ? como conseguiu resolver ? eu também trabalho no setor de TI e estamos com esse mesmo problema, você poderia me passar maiores detalhes ?

Agradeço qualquer informação.

CurtirCurtir

Não tivemos acesso ao vírus mas modificamos totalmente o sistema de emissão de boletos online e não temos mais um boleto em HTML e sim uma imagem. Também retiramos qualquer a palavra “boleto” de toda a página. Do título ao ALT da imagem gerada.

Desde então não tivemos nenhum problema relatado e já se vão algumas de dezenas de milhares de boletos.

Usamos este caminho depois de ler muito e concluir que ele usa estes gatilhos (o código HTML e termo boleto) para agir.

Boa sorte

CurtirCurtir

Ainda bem que sempre uso meu Mac e minha leitora de código de barras para fazer meus pagamentos (não faço mais compras, pagamentos ou homebanking no Windows, sei que o MacOS não é imune, mas ao menos me livro de 99,9% das ameaças, principalmente aqui no Brasil).

CurtirCurtir

Caro Alexandre,

Costumeiramente várias empresas geram boletos em programas internos e os salvam em PDF para envio aos destinatários. Pelo que entendi o vírus atua somente se for usado o navegador para abrir ou gerar o boleto. A preocupação neste caso seria quando o cliente for visualizar o PDF, e, se tiver infectado, abrem-se duas opcões: se for pela web ele é afetado mas se abri o documento PDF em anexo pelo PDF Reader etc não! É isso?

CurtirCurtir

Quem usa o leitor de código de barras do boleto nao corre risco entao?

CurtirCurtir

Também não… pelo que entendi ele anula o código de barras ( insere espaços em branco), a leitora não consegue ler e quem está tentando fazer isso é obrigado a digitar os números (que já estão modificados).

CurtirCurtir

Eu tenho um algoritmo capaz de identificar qualquer tipo de alteração que possa ocorrer com estes boletos. Foram efetuados testes e o mesmo se comporta de forma segura garantindo a autenticidade do documento. Outra grande vantagem é que não atua como ferramenta detectável, ou seja, sem a possibilidade de ser anulada pela ação do vírus. compulearn@superig.com.br

CurtirCurtir

Realmente, muito interessante, pois ja vi varias pessoas com boletos assim e que efetuaram o pagamento ainda!

CurtirCurtir

é possível ter acesso ao vírus e infectar uma máquina (isolada da rede) para realizar testes nas aplicações?!

Estou procurando o vírus e não encontro.

CurtirCurtir

Também estou nesta procura. Quem encontrar primeiro volta aqui.

CurtirCurtir

Boa tarde…..sou da equipe de segurança de TI de uma instituição educacional, também preciso do vírus. Alguém conseguiu ?

Agradeço desde já

CurtirCurtir

Ae alguém conseguiu ???, quem tiver ,por favor,pode disponibilizar ?

CurtirCurtir

Como então se proteger dessas vulnerabilidades? Antivírus… LIveCD Ubunto?

CurtirCurtir

O LiveCD é ótimo para qualquer coisa, não apenas para isso. Os antivírus também funcionam para detectar a praga.

CurtirCurtir

E quais são essas outras coisas que o LiveCD funciona Altieres fiquei curiosa?

CurtirCurtir

Uma solucao simples para isso é Gerar uma Imagem Jpeg do Boleto ao invez de texto

CurtirCurtir

Gostaria de receber informações se já exite casos comprovados que este virus existe mesmo e casos de fraudes e incidentes. Agradeço a atenção de todos.

CurtirCurtir

Não posso enviar os dados mais existe sim. Vim para aqui pois estou estudando para melhorar um sistema.

CurtirCurtir

Existe e como existe. Acabei de ver com meus proprios olhos

CurtirCurtir

Como viu ? fez algum teste? tem alguma amostra do vírus que possa disponibilizar ?

Agradeço

CurtirCurtir

Égua velho, essa ai é foda hein!

Já pensou pagar seu salário todinho e depois descobrir que foi enganado?!

Obrigado LinhaDefensiva por nos alertar!

CurtirCurtir

E eu cai nessa, e lá se foi $300,00… :(

CurtirCurtir

Oi pessoal, desde que li essa notícia nunca mais paguei boleto algum pela net. Mas agora, minha hora chegou e preciso a qualquer custo fazer o pagamento. Ele le o codigo de barras normal pelo meu BB do android, é do banco banespa (codigo do banco 033 codigo que aparece 033-7), entretanto, quando vou avançando pelo android ele aparece Banco santander brasil (eu sei que foi comprado, mas o codigo do banco é bem diferente. E agora, pelo android teria algum problema? obrigada

CurtirCurtir

O Santander adquiriu o Banespa. São o mesmo banco.

CurtirCurtir

Coisa de amador, deixar as strings sem criptografia desse jeito.

Alguém sabe onde posso encontrar o executável desse vírus pra fazer minha análise?

CurtirCurtir

ué, mas é só a polícia pegar o número da conta do patife que faz essa alteração e botar na cadeia. O próprio banco da conta do cara pode fornecer o endereço do cara para polícia.

CurtirCurtir

Por que tentar proteger algo se você pode melhora-lo? E se os bancos abrissem uma espécie de desafio “Como melhorar o boleto bancário”? Além de resolver problemas de segurança e vulnerabilidade, abriria portas para novos profissionais no mercado e/ou até mesmo chance para os mesmos provarem do que são capazes. Faltou iniciativa.

CurtirCurtir

Olá. Eu acabei caindo nesta armadilha. fiz uma compra em 03/04/2013 em uma loja no valor de R$265,00. Agora a loja diz que a culpa é do banco e o banco diz que a culpa é da loja, tenho todos os comprovantes porém estive na vara cível e tive uma péssima notícia que eles não podem entrar na justiça por mim pois isto caberia uma laudo técnico da fraude e o procon diz que também não pode fazer nada pois não tenho comprovante de pagamento ao qual o dinheiro teria ido para loja. Portanto teria que entrar com advogado de causas cíveis. A única coisa que me resta é preparar um e-mail com todas as informações a respeito da fraude incluindo nome da loja e ameaçar divulgar em massa através de e-mail. Enviando primeiramente um e-mail desse para o sac da loja. O que vc acham?

CurtirCurtir

Meu Deus! Esses criminosos digitais estão se multiplicando como pragas! Esses caras são uns parasitas cibernéticos. Eu odeio esses caras! Isto aconteceu comigo semana retrasada. Eu fiz uma compra numa loja virtual e salvei o boleto em um pendrive para imprimir em uma lan house. Peguei o boleto e efetuei o pagamento. Passou alguns dias e nada da loja aprovar o pagamento. Entrei em contato com a loja e fui informado de que não tinham recebido o dinheiro. Fui até o banco com o comprovante e relatei o problema. Disseram que iriam investigar. Em casa conectei o pendrive no pc e vi que além do boleto que eu tinha salvo tinha um arquivo com o nome AutoRun. Eu estranhei mas não suspeitei de nada e apaguei os dois arquivos. Bom… eu consegui resgatar o meu dinheiro de volta. O banco disse que houve um erro na digitação do código do boleto.

CurtirCurtir

Aos que não acreditaram meus pêsames. Hoje acabei de receber duas ligações de clientes me comunicando o fato

CurtirCurtir

Creio que malwares desse genero so tende a crescer agora, um exemplo é o zeus, por ser um campo muito amplo. Acho que com essa analise so estão pondo ideias em mentes criminosas. rs

CurtirCurtir

Pow parabéns pela noticia, ficarei ligado agora!

CurtirCurtir

mas o banco consegue descobrir pra qual conta foi o dinheiro???

CurtirCurtir

Pessoal cai em uma quase idêntica a essa. Entrei no meu Net Empresa do Bradesco e efetuei pagamento de boletos (com números corretos), digitei o código de barras do boleto e confirmei a transação e automaticamente mudou minha linha digitavel pra outros bancos (digito o boleto na linha e ela mudou de repente), e o pior que efetuei vários pagamentos, meu prejuízo já está em torno de 4 mil reais. Não é certo eu arcar com tamanho dano, o Bradesco tem que me reembolsar correto?

Obs. Pelo que entendi acima esse vírus que a linha defensiva identificou é na hora da emissão do boleto bancário que é feito a alteração do boleto. No meu caso é ao contrario, o boleto estava correto e no ato do pagamento dentro do meu banking mudou aquilo que tinha escrito para pagar e paguei o boleto com os números trocados. Como procedo com tal situação?

CurtirCurtir

Ola,

Gostaria de conhecer se você conseguiu resolver seu problema,pois eu estou com um prejuízo de R$ 2.600,00 , um boleto que foi emitido pelo Banco do Brasil, pago pelo Internet Banking CEF, porem o crédito doi para uma conta do Santander, na qual o dinheiro entra na conta e sai no mesmo dia.

A CEF diz que tenho que resolver com o SANTANDER e este diz para falar com a CEF…enfim estou sem saber como proceder.

aguardo suas considerações, desde ja muito obrigado

CurtirCurtir

Trabalho em e-commerce e temos observado um aumento significativo destes casos nas últimas 2 semanas. Uma pena que os grandes players de AntiVirus ainda estão trabalhando com esse novo vírus em modelos de detecção de heurística.

CurtirCurtir

Uma dúvida: recebendo um boleto por e-mail em formato PDF, o vírus altera o arquivo PDF ou altera a impressão do arquivo?

Ou seja, a alteração se dá no arquivo recebido (o vírus manipula o arquivo) ou ele manipula a impressão em papel de forma que altere a linha digitável e inutilize o código de barras?

CurtirCurtir

Imagine que o cara gere o boleto em html e depois “imprima” em PDF.

CurtirCurtir

Acho que entendi. O vírus manipula o HTML. Detecta a palavra boleto, altera a barra do código para que a leitora não consiga a leitura e procura a linha digitável e a altera. Ou seja, recebendo o boleto já pronto, o vírus não tem como alterá-lo. OK!

CurtirCurtir

Eu sou leigo, mas creio que na própria pagina do banco for gerada uma ferramenta onde possa digitar o código de barra ou scanealo, depois de impresso, a instituição informe se n boleto impresso bate com o gerado pela mesma. Uma segunda ferramenta seria uma imagem no site do boleto onde visualmente pudesse analisar o boleto impresso.

CurtirCurtir

Uma vez vitimado, o que se pode fazer: 1) Para ‘limpar’ o PC? 2) Para documentar e reivindicar reembolso?

CurtirCurtir